Modo YOLO de Claude Code explicado: qué es, riesgos y cómo activarlo

¿Qué es el modo YOLO en Claude Code?

"Modo YOLO" es el nombre que la comunidad le puso a ejecutar Claude Code con el flag --dangerously-skip-permissions. El nombre no es oficial, Anthropic no lo llama así, pero se quedó porque captura la idea perfectamente: solo se vive una vez, así que salta los prompts y deja que Claude haga lo suyo.

La motivación principal es simple. Cuando estás iterando en una feature, arreglando bugs o refactorizando código, Claude pide permiso antes de cada acción: editar un archivo, ejecutar un test, instalar un paquete, usar una herramienta MCP. En una tarea típica, eso puede significar decenas de prompts. La mayoría de los desarrolladores simplemente le dan a "yes" a todo, lo que anula el propósito de tener protecciones.

El modo YOLO elimina todos esos prompts de golpe. Claude lee, escribe, ejecuta comandos y llama herramientas sin preguntar. Para tareas repetitivas o bien definidas, se siente como desbloquear el verdadero potencial de un agente de código con IA.

La contrapartida es que pierdes todas las protecciones. Cada acción se auto-aprueba, incluyendo las que normalmente querrías revisar. Por eso el flag se llama "dangerously" - es una advertencia honesta de Anthropic de que este modo intercambia seguridad por velocidad.

Qué hace realmente --dangerously-skip-permissions

Normalmente, Claude Code pide permiso explícito antes de realizar acciones en estas categorías:

- Operaciones de archivos - Escribir, editar o crear archivos en tu proyecto

- Comandos de terminal - Ejecutar cualquier cosa en el terminal (npm install, comandos de git, scripts)

- Acceso a red - Hacer peticiones HTTP o acceder a servicios externos

- Herramientas MCP - Llamar herramientas de servidores MCP conectados (Supabase, Playwright, etc.)

Con --dangerously-skip-permissions, todas estas acciones se auto-aprueban sin ningún prompt. Claude obtiene autonomía total sobre tu máquina dentro de la sesión.

Cómo ejecutarlo

La forma más simple es pasar el flag directamente:

claude --dangerously-skip-permissions "refactor the auth module"También puedes establecerlo como modo de permisos, que es equivalente:

claude --permission-mode bypassPermissionsAuto mode - una alternativa más segura incluida de serie

Anthropic introdujo un punto intermedio llamado Auto mode. En lugar de saltar todo o preguntar todo, usa un clasificador para decidir qué acciones son seguras para auto-aprobar y cuáles necesitan tu confirmación. Puedes conocer todas las opciones disponibles en la documentacion de modos de permisos:

claude --permission-mode autoAuto mode es un paso en la dirección correcta - reduce los prompts para acciones de bajo riesgo como leer archivos o ejecutar tests, mientras sigue preguntando por las más arriesgadas. Sin embargo, no controlas la clasificación. Lo que el clasificador considera "seguro" puede no coincidir con tus preferencias, y puede seguir interrumpiéndote en acciones que tú aprobarías sin problema.

Los riesgos reales del modo YOLO

Vamos a ser directos con esto: los riesgos no son teóricos. Son cosas que realmente pasan cuando los desarrolladores usan --dangerously-skip-permissions sin protecciones adicionales.

- Git push a la rama equivocada - Claude decide hacer commit y push de tus cambios a medio terminar a main. O peor, hace force-push y sobreescribe el trabajo de tu equipo.

- Borrar archivos o directorios - Una instrucción mal interpretada lleva a un

rm -rfen un directorio que no querías eliminar. - Comandos de terminal destructivos -

DROP TABLE,docker system prune, o cualquier comando que no se pueda deshacer. - Instalar paquetes maliciosos - Claude ejecuta

npm installpara un paquete que parece correcto pero es un typosquat o una dependencia comprometida. - Peticiones de red no deseadas - Llamadas API a endpoints de producción, envío de datos a servicios externos o disparar webhooks que no esperabas.

- Sobreescribir cambios sin commitear - Claude empieza a editar archivos en los que estabas trabajando y tus cambios no commiteados se pierden antes de que te des cuenta.

Estos no son casos extremos. En proyectos activos con datos reales e historiales de Git reales, cualquiera de estos puede pasar en una sola sesión. Cuanto más autónomo es Claude, más importante es tener algún tipo de protección.

La clave es que el modo YOLO no es malo por naturaleza. El problema es que es todo o nada. O preguntas por todo o saltas todo, sin forma de decir "auto-aprueba ediciones de archivos pero bloquea git push" usando solo el flag nativo de la CLI.

Cómo activar el modo YOLO de forma segura

Hay tres enfoques, del más arriesgado al más controlado.

Método 1: El flag directo (no recomendado para uso diario)

claude --dangerously-skip-permissions "your prompt here"Esto funciona para tareas rápidas y aisladas donde tienes confianza de que Claude no va a hacer nada destructivo. Piensa en "renombra esta variable en todos lados" o "añade JSDoc a estas funciones." Para cualquier cosa que involucre operaciones de Git, borrado de archivos o llamadas de red, es una apuesta.

Método 2: Auto mode (la alternativa oficial más segura de Anthropic)

claude --permission-mode autoAuto mode usa un clasificador interno para auto-aprobar acciones que considera seguras y pedir confirmación para las arriesgadas. Es mejor que el flag directo, pero no puedes personalizar qué cuenta como "seguro" - el clasificador decide por ti. Si quieres que las lecturas y diffs se auto-aprueben pero las operaciones de Git siempre pregunten, no puedes configurar eso con Auto mode.

Método 3: CodeAgentSwarm Turbo Mode (recomendado)

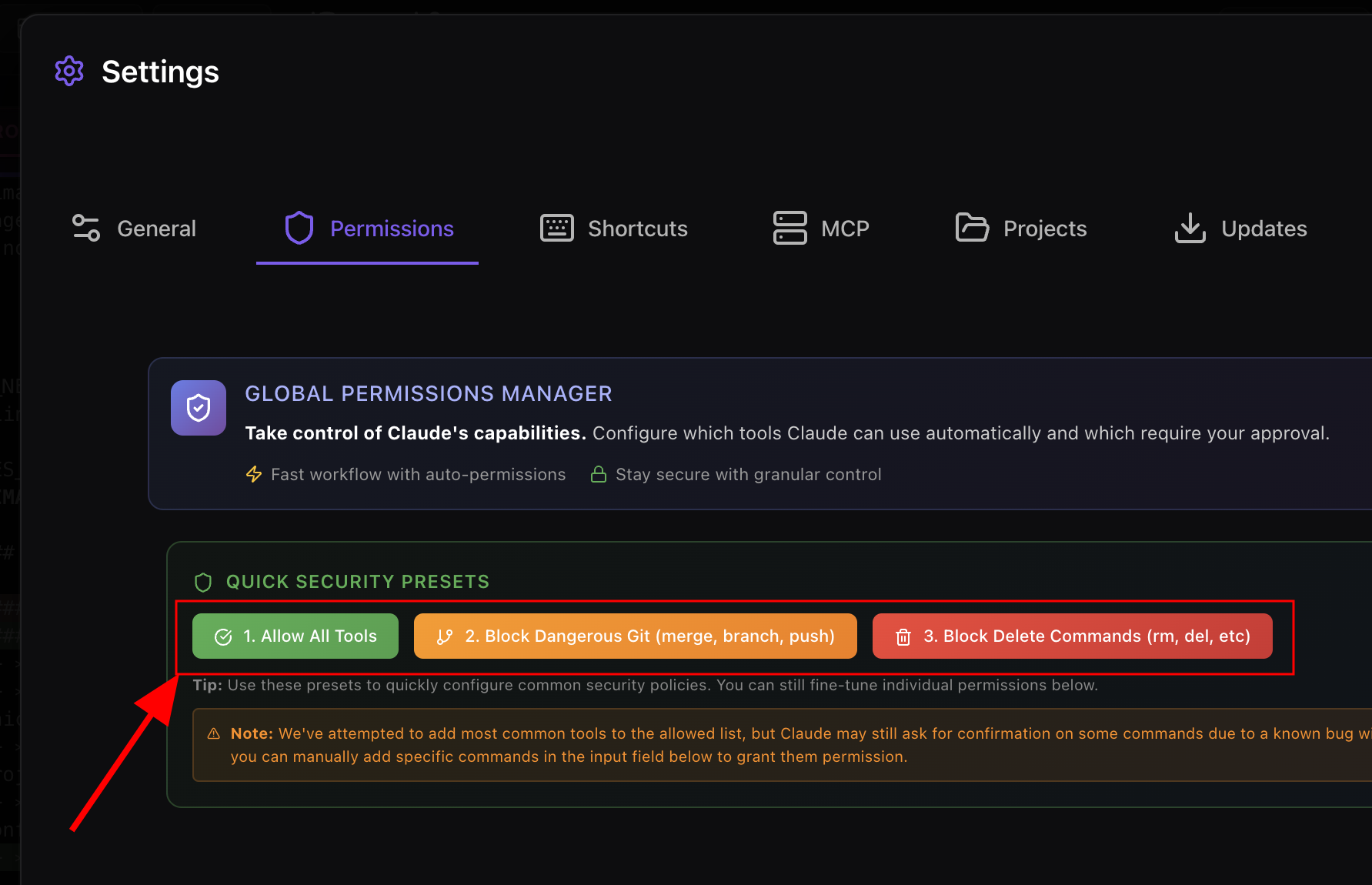

Turbo Mode en CodeAgentSwarm te da la velocidad del modo YOLO con el control que realmente necesitas. En lugar de un interruptor de encendido/apagado, tienes un sistema de permisos completo donde decides exactamente qué se auto-aprueba y qué se bloquea.

Esto es lo que lo diferencia:

- Permisos granulares por categoría de herramienta - Establece Permitir, Preguntar o Denegar para operaciones de archivos, comandos de terminal, acciones de Git, acceso a red y más. Cada categoría es independiente.

- Protecciones de Git - Bloquea push, force-push, merge y borrado de ramas mientras mantienes status, diff y log en auto-aprobación. Esta sola configuración previene los desastres más comunes del modo YOLO.

- Permisos de herramientas MCP - Controla qué herramientas MCP pueden ejecutarse automáticamente y cuáles necesitan confirmación. Permite lecturas de Supabase pero bloquea migraciones, por ejemplo.

- Gestor visual de permisos - Una interfaz donde configuras todo en lugar de editar archivos JSON o recordar flags de la CLI.

La diferencia práctica es significativa. Con el flag directo, o aceptas todo el riesgo o te pasas el día pulsando "yes." Con Turbo Mode, configuras una vez y obtienes la velocidad del modo YOLO donde es seguro, con bloqueos automáticos donde importa.

Para un tutorial paso a paso de cómo configurar Turbo Mode, incluyendo capturas de cada pantalla de configuración, consulta la guía dedicada: Guía de configuración de Claude Code YOLO Turbo Mode.

Buenas prácticas para workflows de auto-aprobación

Independientemente del método que uses, estos hábitos te van a salvar de los peores accidentes del modo YOLO:

- Trabaja siempre en una feature branch, nunca en main. Si Claude la lía, puedes tirar la rama. Si la lía en main, lo sufre todo tu equipo.

- Haz commit antes de empezar una sesión YOLO. Esto te da un punto de restauración limpio. Si algo sale mal,

git checkout .te devuelve al estado anterior al instante. - Bloquea operaciones peligrosas de Git. Push, force-push, merge y borrado de ramas deberían requerir confirmación manual incluso en modo YOLO. Son las acciones de mayor impacto y las más difíciles de deshacer.

- Revisa los cambios antes de hacer commit. Usa un visor de diffs en tiempo real para ver qué cambió Claude. En CodeAgentSwarm, el rastreador de cambios por terminal muestra exactamente qué se modificó durante la sesión.

- Empieza con el preset "Block Dangerous", afloja según necesites. Es mucho más seguro empezar restrictivo y abrir permisos específicos que empezar abierto e intentar bloquear cosas después de que algo salga mal.

- Mantén las sesiones enfocadas. Cuanto más específico sea tu prompt, menos probable es que Claude se desvíe. "Refactoriza el middleware de auth para usar JWT" es más seguro que "mejora el codebase."

La combinación de feature branches + bloqueo de git push + diff en tiempo real te da el 90% de la velocidad YOLO con casi ninguno de los riesgos. La mayoría de los desarrolladores que prueban esta configuración no vuelven al flag directo.

Preguntas frecuentes

Salta todos los prompts de permisos. Claude Code auto-aprobará cada acción - ediciones de archivos, comandos de terminal, peticiones de red, llamadas a herramientas MCP - sin pedir tu confirmación. Esto da máxima velocidad pero elimina todas las protecciones de seguridad.

El flag --dangerously-skip-permissions directo es arriesgado porque auto-aprueba todo, incluyendo acciones destructivas como git push o borrado de archivos. Para alternativas más seguras, usa el Auto mode de Anthropic (que clasifica acciones por riesgo) o CodeAgentSwarm Turbo Mode (que te permite configurar permisos por categoría de herramienta).

Ejecuta claude --dangerously-skip-permissions seguido de tu prompt, o usa claude --permission-mode bypassPermissions. Para un enfoque más seguro, usa claude --permission-mode auto o activa Turbo Mode en CodeAgentSwarm.

El modo YOLO (--dangerously-skip-permissions) salta todos los prompts de permisos sin excepción. Auto mode (--permission-mode auto) usa un clasificador interno para auto-aprobar acciones que considera seguras mientras sigue preguntando por las arriesgadas. Auto mode es más seguro pero no puedes personalizar lo que considera "seguro."

Sí. Sin protecciones, Claude puede ejecutar rm -rf, borrar directorios, sobreescribir archivos y ejecutar cualquier comando destructivo de terminal, todo sin preguntar. Esta es una de las principales razones para usar un sistema de permisos como CodeAgentSwarm Turbo Mode en lugar del flag directo.

Turbo Mode es la implementación de auto-aprobación de CodeAgentSwarm para Claude Code, con controles de permisos granulares. Puedes establecer Permitir, Preguntar o Denegar por categoría de herramienta, bloquear operaciones específicas de Git y controlar permisos de herramientas MCP. Te da la velocidad del modo YOLO con seguridad configurable.

Sí. En los ajustes de la extensión Claude Code para VS Code, activa "Allow Dangerously Skip Permissions." Es el equivalente al flag --dangerously-skip-permissions de la CLI pero aplicado dentro de la extensión. Los mismos riesgos aplican.

Usa CodeAgentSwarm Turbo Mode con el preset "Block Dangerous Git". Esto auto-aprueba ediciones y lecturas de archivos mientras bloquea push, force-push, merge y borrado de ramas. Combinado con trabajar en una feature branch, esto te da iteración rápida con riesgo mínimo.

Salta confirmaciones de forma segura con CodeAgentSwarm Turbo Mode. Permisos granulares, protecciones Git y controles MCP incluidos.

Probar CodeAgentSwarm